Non-bug de l'an 2000 : les fruits invisibles de la prévention.

Le bug de l’an 2000 n’était pas un échec, mais un succès invisible. Cet article explore ses causes, ses leçons, le risque de 2038, les liens avec la cybersécurité et les limites de l’IA face à la prévention des crises systémiques modernes, techniques et humaines durables.

Quentin PAPELARD

12/29/20258 min read

Né en 1992, j'ai souvent entendu parler du bug de l'an 2000 comme étant l'événement stressant ayant marqué le début du millénaire (avant que le 11 septembre 2001 ne passe par là).

Ma mère, alors infirmière de nuit aux urgences, m'a narré ce moment singulier.

"Tous les médecins avaient été réquisitionnés pour la nuit. Lampes de poche, couchages sur place ... tout avait été aménagé pour recevoir un maximum de patients."

Et finalement : rien. Après des années de battage médiatique, le monde était empreint d'un savant mélange de soulagement et de déception.

Que s'est-il passé à la fin du XXe siècle ? Et qu'est ce que cela a à voir avec la cybersécurité ?

Eh bien, absolument tout. C'est ce que je vais détailler dans cet article.

Note : Ce post a été en partie inspiré par la vidéo d'Astronogeek du 26 décembre 2025, merci à lui.

Disclaimer : le contenu de cet article représente l'avis éclairé d'un citoyen random. Si vous voulez une source d'information, cherchez des publications scientifiques revues par les pairs. Bisous.

Introduction

"We learn from experience that men never learn anything from experience."

George Bernard Shaw

Pourquoi redouter le passage à l'an 2000 ?

Pour comprendre tout cela, remontons à la genèse de l'informatique. Dans un monde où l'on ne comptait pas la RAM en multiples de 8GB, mais en KB, chaque octet d'optimisation était bon à prendre.Et de la même manière que "je suis né en 92", et pas "en mille neuf cent quatre-vingt-douze", on a rapidement pris l'habitude de coder l'année sur 2 chiffres et non sur 4 chiffres.

Ici, on ne raisonne pas en nombre de bits, mais en nombre de caractères. Ainsi, en 1998, l'année était composée de 2 chiffres sur 2 octets : 9, 8.

Le problème ?

Passer à l'an 2000 a pour conséquence de retourner en 00 (l'équivalent de l'année 1900 donc). Si pour vous, ça semble toujours anecdotique, voici un exemple concret.

Vous avez emprunté 100 000€ sur 20 ans pour acheter une maison, et ce en 1998.

En 1999, votre prêt court depuis 99 - 98, soit un an. Vous avez donc payé 1 an d'échéances et d'intérêts à la banque.

En 2000, votre prêt court depuis 00-98, soit -98ans. Vous avez donc payé -98 ans d'échéances et d'intérêts à la banque. Ce que vous avez payé pendant un an, vous le devez maintenant 98 fois. Le système bancaire vous fait entrer dans le club très select des interdits bancaires, félicitations !

Cet exemple peut se décliner à l'infini dans tous les domaines : supervision des données de santé dans un hôpital, trafic aérien HS, système embarqué à bord des avions, plantage des systèmes industriels dans les usines, les centrales nucléaires, facturation des box internet qui comptabilisent encore les minutes de navigation ...

Ainsi, les voitures volantes rêvées en 1970 ont peu à peu été remplacées par des relents d'apocalypse en 1999.

Puis vint la date fatidique : rien.

Nada. Que tchi. Walou.

Pour les médias mainstream de l'époque, cet événement a peu à peu été transformé en blague, voire en arnaque.

Ce que personne ne voyait, c'est plusieurs années de travail colossal des ingénieurs et développeurs pour appliquer des correctifs partout ou ça a été nécessaire. Certains incidents isolés sont survenus, mais restent assez peu représentés pour être ignorés.

On a assisté à l'inverse du dérèglement climatique : l'ensemble des Etats et des experts travaillant, main dans la main, pour prévenir avec succès une catastrophe. De quoi rendre nostalgique le GIEC.

Bug de l'an 2000

En 2025, nous n'avons toujours pas inventé la mémoire infinie.

Par conséquent, le problème de l'an 2000 n'est pas neutralisé définitivement : aussi longtemps que nous aurons besoin de stocker une date, cette dernière sera bornée par la quantité de données qu'on y alloue.

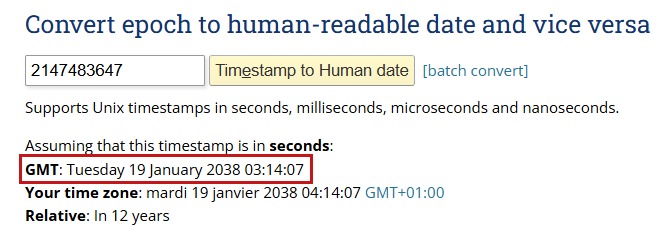

L'epoch, par exemple.

Pour ceux qui ne connaissent pas ce format quasi omniprésent : il s'agit du nombre de secondes écoulées depuis le 1er janvier 1970 à minuit, UTC. Format précis à la seconde près et qui a l'avantage d'être codé sur 32bits. Cela permet de compter un total de 4 2949 67 296 secondes différentes.

Évidemment, il peut être pertinent d'utiliser une date antérieure à 1970 dans certains cas. C'est pour cela que ce format est dit "signé". Il réserve donc la moitié de ses valeurs possibles à des nombres négatifs.

2038 : ah shit, here we go again ...

Pour résumer :

Ce format peut donc représenter, au plus tôt, le 1er janvier 1970 - 2 147 483 648 secondes

Ou le 1er janvier 1970 + 2 147 483 647 secondes

Ce qui nous amène à 2038.

Alors oui : on a le temps de voir venir 2038.

Mais n'oublions pas que 2000 a été préservé après des années de travail, après que des spécialistes du domaine aient longuement prévenu tout le monde. Ils ont été forcés d’insister et se battre durant des années avant d'être pris au sérieux.

Aujourd'hui, le monde a changé :

Les spécialistes du domaine sont souvent moins pris au sérieux que les présentateurs éloquents spécialistes de tout ;

La défiance envers la science et la montée du complotisme accélérée par Internet n'aident pas à la prise de conscience collective ;

Et surtout, le monde est intégralement connecté, sans commune mesure avec 2000.

Et puis : remplacer le format epoch par quoi ?

Afin de remplacer l'epoch par autre chose, il est nécessaire de définir un nouveau standard utilisé par tous. Autrement, Internet va devenir un puzzle infernal où chaque pièce est incompatible avec la voisine.

Eh oui, un timestamp ça doit circuler sur le réseau et être accepté par tous, interprété de la même manière.

Au fait, comment naît un standard ?

Actuellement, chaque grosse entreprise, chaque Etat, tente d'imposer SA solution afin de remporter le marché.

L'USB n'est qu'un exemple, il a fallu 25 ans pour voir passer des connectiques Apple, mini-USB, micro-USB puis USB-C. Et même aujourd'hui, plusieurs standards cohabitent.

13 années ne seront pas de trop pour refaire le même travail, x1000, avec des boulets aux pieds et des grandes puissances qui tentent de tirer la couverture vers elles.

Genèse d'un standard

L'enjeu cybersécurité qui vient à l'esprit est évidemment l'enjeu de résilience. Prévenir ce type de crise, c'est augmenter ses chances de fournir un service continu à ses clients, ne pas mettre son personnel au chômage technique, assurer la continuité de la production en usine, etc.

Un autre enjeu, plus insidieux, n'est entré dans les esprits que très récemment.

Qui, ici, a vécu dans une grotte ces 10 dernières années ? Enchanté. Même vous, vous avez entendu parler de Wannacry.

Cybersécurité : leçons non apprises

En mai 2017, ce ransomware largement médiatisé a marqué les esprits en illustrant parfaitement ce que représente l'absence de prévention. Et en paralysant des aéroports et plusieurs multinationales, au passage.

Car la cybersécurité comme le bug de l'an 2000, cela reste avant tout de la prévention : un travail et un coût invisibles, improductifs, ne rapportant pas un rond à l'entreprise et à la société en contrepartie.

La prévention ne semble indispensable que lorsqu'il est trop tard.

Que ce soit les 2 Corées, le Japon VS la Chine ou encore les pays baltes, sans mentionner les Etats-Unis : aucun n'a attendu Wannacry pour s'intéresser à la cybersécurité. Certains étaient conscients des enjeux, d'autres avaient déjà subi des cyberattaques majeures (à l'instar de l'Estonie en 2007).

Mais heureusement, nous avons aujourd'hui un atout pour régler tous les problèmes de l'humanité : l'IA, n'est-ce pas ?

...

N'est ce pas ?

Après tout, l'IA peut nous protéger des cyberattaques, non ? Elle pourra aussi nous éviter un crash mondial en 2038 ?

Ce n'est pas pour rien si le code produit par IA est souvent criblé de vulnérabilités. Un LLM, ça apprend de l'homme. Le vibecoding reproduit à la perfection les mauvaises pratiques apprises sur stackoverflow.

Aujourd'hui, des centaines de solutions miracles dopées à l'IA débarquent sur le marché. Elles ont un argument de vente commun : gagnez en efficacité et en productivité en automatisant ce qui se fait actuellement 10 fois plus lentement par l'homme. La sécurité est dans l’angle mort.

J'ai bon espoir que, dans 10 ans, des outils IA avancés soient capables de développer sur demande un produit fonctionnel et sans vulnérabilités. Mais ce n'est clairement pas le cas actuellement.

En l'état, demander à une IA de modifier le code d'un programme pour régler le problème de l'epoch time, c'est au mieux risquer de reporter le problème à court terme au lieu de le résoudre, au pire introduire des vulnérabilités ou d'autres problèmes plus graves.

Sachant qu'avant d'implémenter une solution, il faudra évidemment adopter le standard évoqué plus haut.

L'IA : automatiser les failles humaines

Comme l'illustre Ray Dalio dans son ouvrage "Principles for dealing with the changing world order", les grandes puissances de ce monde depuis 2000 ans finissent inexorablement par chuter, et toujours pour les 3 mêmes raisons.

Cette observation est symptomatique de la nature humaine : oublier. Baser ses décisions sur les métriques actuelles en occultant ce que l'histoire nous hurle de ne plus faire.

De la même manière, la gestion remarquable du passage à l'an 2000 n'a été qu'une belle histoire nous incitant à oublier le prix à payer lorsque l'absence d'anticipation s'invite à la fête.

La piqûre de rappel des premiers ransomwares médiatisés s'estompera un jour. Il ne tient qu'à nous de nous souvenir. Étudier, rechercher, analyser, planifier.

Nourrissons nous de l'actualité cyber, de ce concurrent qui a mis la clé sous la porte après un vol de données clientes.

Analysons les risques auxquels nous sommes exposés. Pourquoi suis-je une cible intéressante ? Pour qui, avec quels moyens ? Quel impact en cas d'attaque réussie ? Comment me protéger pour éviter la faillite ?

Au-delà de la cybersécurité, tous ces sujets ont un point commun : un processus de réflexion rarement adopté.

Se nourrir des succès et échecs du passé, les nôtres comme ceux des autres.

Analyser la situation présente, ce qui a évolué, en bien comme en mal.

Anticiper les crises futures, alimenté par le moteur et le poids de ces données.

Depuis 2000 ans, ce processus structure notre durée de vie, à l'échelle d'une entreprise comme à celle d'un Etat ou du monde.

Conclusion

"L'histoire du bug de l'an 2000" - Astronogeek (26 décembre 2025) : https://www.youtube.com/watch?v=nE7M6Q6eUl4

"Principles for dealing with the changing world order - why nations succeed and fail" - écrit par Ray Dalio : www.amazon.fr/dp/1471196690

L'USB - Wikipedia : https://fr.wikipedia.org/wiki/USB

Unix time - Wikipedia : https://en.wikipedia.org/wiki/Unix_time

Wannacry - Wikipedia : https://fr.wikipedia.org/wiki/WannaCry

"Baltic security strategic report" : https://media.voog.com/0000/0051/2796/files/BSSR2019.pdf

Interview de Gary Marcus par David Bombal - BlackHat Convention 2025 : https://www.youtube.com/watch?v=Pq1PtOiXAwQ